Getting the Most from the KACE SMA Service Desk

Lo lamentamos, el evento Getting the Most from the KACE SMA Service Desk ya ha expirado.

También puede estar interesado en.

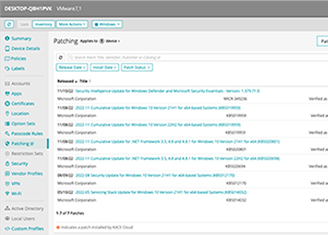

Administrar todos los dispositivos de la misma manera con Administración de endpoints unificada (UEM)

Administrar todos los dispositivos de la misma manera con Administración de endpoints unificada (UEM)

Leer white paper

5 Steps to Battle Endpoint Cybercrime with KACE

The Quest unified endpoint management solution, including KACE SMA, helps safeguard all your endpoints, cut IT workloads & adhere to security regulations.

Leer white paper

Las diez características importantes que se necesitan en una solución de mesa de servicio

Las diez características importantes que se necesitan en una solución

Leer white paper

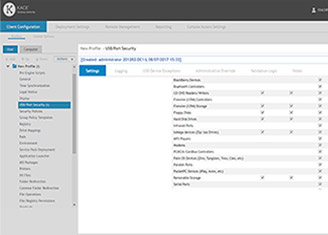

Las mejores maneras de ampliar la administración de endpoints y la seguridad en los dispositivos móviles

Combinar la protección de endpoints y la Administración de dispositivos móviles (MDM)

Leer white paper

Obtener una mejor oferta de ciberseguro mediante IAM: importancia del grado de madurez

Cómo crear un programa integral de ciberseguridad que incluya MFA, PAM, gesón de AD e IGA

Leer el libro electrónico

Gestión completa de identidades y accesos

One Identity fortalece la eficiencia operativa, reduce los costos de control de superficie de ataques cibernéticos y mejora su seguridad.

Ver la infografía

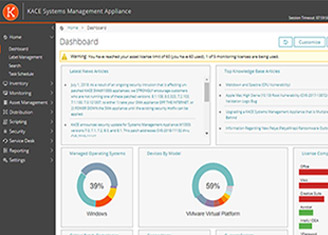

¿Qué es eso de la gestión unificada de terminales? - On Demand

En este Webinar, te invitamos a descubrir el método y las herramientas para lograr poner en marcha una estrategia para gestión integral de tu parque informático con la herramienta KACE.

Ver el webcast