One Identity Safeguard Privilege Manager for Windows

Control integral de aplicaciones y administración de privilegios mínimos. Ayude a sus usuarios finales a elevar y administrar sus propios derechos administrativos y de usuario mientras mantiene un entorno compatible con GDPR y con privilegios mínimos con One Identity Safeguard Privilege Manager for Windows. Aplica paquetes grupales de reglas de elevación para solucionar las necesidades más comunes. Aplicar reglas de elevación es más efectivo integrando la tecnología de focalización potente y patentada Validation Logic de Quest. Privilege Manager se integra fácilmente con Active Directory y Group Policy Objects. Este es la mejor forma para mantener la seguridad y permitir a los usuarios un margen de “autoayuda” en un circuito de equipos cerrado. One Identity Safeguard Privilege Manager for Windows es fácil de implementar y administrar.

Autoservicio

KACE Privilege Manager ayuda a los usuarios finales a elevar y administrar sus propios derechos administrativos y de usuario, manteniendo al mismo tiempo un entorno con menos privilegios.

Automatización

Evite las molestias de gestionar cada usuario de forma individual en cada equipo de escritorio, solo eleve permisos automáticamente con reglas de elevación de privilegios.

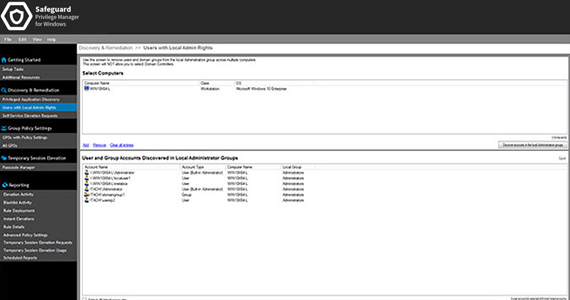

Visibilidad

Descubra aplicaciones que requieren privilegios administrativos y aplique reglas de elevación predefinidas.

Flexibilidad

Delegue responsabilidades de administración de privilegios a administradores de unidades organizacionales de cualquier tamaño.

Seguridad

Controle el acceso a nivel de usuario a aplicaciones sospechosas o indeseadas.

Integración

Integrarse fácilmente con Active Directory y Objetos de política grupal

Características principales

Elevación a pedido

Aproveche miles de opciones para la administración de accesos de usuarios finales para optimizar la productividad y la seguridad.

Verificación con certificación digital

Ahorre tiempo al elevar automáticamente todas las aplicaciones de un editor específico.

Lógica de validación

Use nuestra tecnología Validation Logic para dirigir derechos de acceso a cualquier combinación de usuarios, grupos de usuarios, plataformas o aplicaciones.

Informes

Manténgase al tanto de lo que sucede en sus equipos de escritorio de Windows mediante informes que brindan una visión simple y rápida del estado de elevación y de las reglas.

Intercambio de reglas comunitarias

Maximice su inversión utilizando reglas nuevas o aprovechando las más de 100 preexistentes en el Intercambio de reglas grupales.

Lista negra

Niegue el acceso a aplicaciones innecesarias o indeseadas para aumentar la seguridad y eficiencia.

Especificaciones

Sistemas operativos

- .NET Framework 4.0

- Lector de PDF para abrir las guías de Privilege Manager

- Group Policy Management Console de Microsoft

- Resolución de pantalla de 1024x768 o mayor

- Windows Server 2008

- Windows 7 Enterprise, Professional o Ultimate Editions

- Windows Server 2008 R2

- Windows Server 2012

- Windows 8.1

- Windows Server 2012 R2

- Windows 10

- Windows Server 2016

- Windows Server 2019

Recursos

Privilege Manager for Windows

How to Get Privileged Access Management Right

Watch this video to learn how a holistic and comprehensive approach to PAM can help you reduce risk, increase security, and bet...

Eight Ways to Analyze Privileged Sessions to Identify Your Most Suspicious Activity

Watch this Randy Franklin Smith-hosted webcast on demand to learn about the eight ways that you can analyze privileged activity...

Descubra cinco razones para invertir en una gestión de acceso con privilegios de última generaci...

Are you still using traditional privileged access management (PAM) solutions – or don’t yet have an effective PAM strategy? The...

Resiliencia cibernética en la era de la expansión de la identidad

Cómo la seguridad de identidad unificada puede ayudar a cerrar las brechas de exposición críticas y apoyar las iniciativas de Z...

¡Comience ahora!

Un gestor de privilegios para Windows directo y efectivo