KACE Desktop Authority

Profitieren Sie von zentralisierter und sicherer Desktop-Verwaltungssoftware für Windows-Umgebungen. Mit KACE® Desktop Authority können Sie über eine zentrale Konsole die individuellen Arbeitsbereiche Ihrer Benutzer schnell und einfach proaktiv konfigurieren, verwalten und schützen sowie Support leisten. Desktop Authority verringert den Aufwand für das Bereitstellen und Sichern einzelner Geräte, indem alle Anpassungen beim ersten Anmelden vorgenommen, die Firewall konfiguriert und die Browsersicherheit physischer, virtueller und öffentlicher Windows-Umgebungen kontrolliert werden.

Sicherer, privilegierter Zugriff auf Systeme und Daten

Stakeholder benötigen mehr Flexibilität beim IT-Betrieb, aber Administratoren müssen weiterhin eine sichere und konsistente Benutzerumgebung bereitstellen. Es ist nicht mehr ausreichend, lediglich die Geräte zu verwalten. Jedem Benutzer muss der richtige Zugriff auf die richtigen Ressourcen gewährt werden, unabhängig vom verwendeten Gerät.

Als Teil der KACE Desktop Authority Management Suite stellt KACE Desktop Authority die Grundlage für unsere zentrale, sichere Desktop-Verwaltungssoftware für Windows Umgebungen dar. Zusammen mit KACE Privilege Manager gewährleisten Sie ein perfektes Gleichgewicht zwischen Sicherheit und Benutzerproduktivität und sparen gleichzeitig IT-Ressourcen.

Vorteile

Anpassen von Geräten

Verwalten von Anwendungen

Pflegen von Identitäten

Unterstützen Ihrer Benutzer

Funktionen und Merkmale

Engine für gezielte Echtzeitzuweisung

Konfiguration der Benutzerumgebung

Verwaltung der Windows-Umgebung

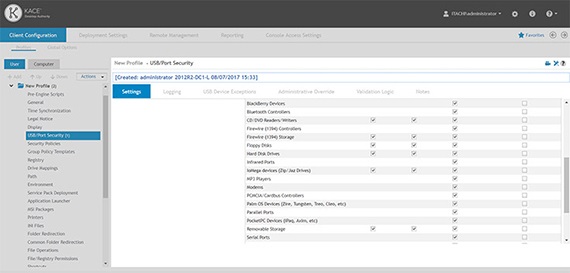

Gerätesicherheit

Unterstützung für Remote-Benutzer

Technische Daten

- Betriebssysteme

- Windows Server 2019

- Windows Server 2008 R2 Standard/Enterprise

- Windows Server 2012 R2 Standard/Enterprise

- Windows Server 2008 Standard/Enterprise (32/64 Bit)

- Windows Server 2012

- Windows Server 2016

- Domänencontroller

- Windows Server 2008-Domäne

- Windows Server 2012-Domäne

- Windows Server 2016-Domäne

- Windows Server 2008 R2-Domäne

- Windows Server 2012 R2-Domäne

- Datenbankserver

- Microsoft SQL Server Version 2008 oder höher

- Installiert, falls notwendig

- Microsoft .NET Framework Version 3.5 SP1

- Microsoft Visual C++ 2005 Redistributable Package

- Microsoft Internet Information Services (IIS) 7 oder höher

- Microsoft .NET Framework, Hotfix KB981119

- Microsoft SQL Server 2008/2014 R2 Express (installiert, wenn keine bereits vorhandene SQL Server-Instanz ausgewählt ist)

- Unterstützte Browser (Konsole)

- Internet Explorer® 11

- Chrome™ 44 oder höher

- Firefox® 3.8 oder höher

- Microsoft Edge™ 25 oder höher

- Bildschirmauflösung

- 1.024 × 768

- Betriebssysteme

- Windows 7

- Windows 10

- Windows Server 2008 R2

- Windows Server 2012 R2

- Windows Server 2019

- Windows 8.1

- Windows Server 2008

- Windows Server 2012

- Windows Server 2016

- Installiert, falls notwendig

- Microsoft Windows Installer 3.1

- Microsoft .NET 2.0 SP1

- Unterstützte Browser

- Internet Explorer® 11

- Chrome™ 44 oder höher

- Firefox® 3.8 oder höher

- Microsoft Edge™ 25 oder höher

- Bildschirmauflösung

- 1.024 × 768

- Ein Administratorkonto mit Lese-/Schreibzugriff auf alle NETLOGON-Freigaben, das auf allen betreffenden Workstations Mitglied der lokalen Administratorgruppe ist

- Ein Domänenbenutzerkonto