InTrust

イベントログ管理ソフトウェア。組織にとって最も貴重な資産は、データと、データへのアクセス権を持つユーザです。ただし、ユーザのセキュリティのレベルは使用しているワークステーション次第です。通常、すべてのユーザおよび特権アカウントデータを収集、保管、分析するには、大量のストレージ、長時間を要するイベントデータ収集、および収集したイベント・ログ・データに関する社内の専門知識が必要です。その重要な役割を果たすのが私たちです。

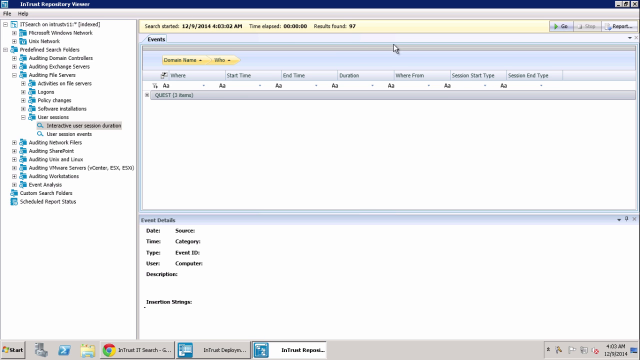

Quest InTrustはスマートでスケーラブルなイベントログ管理ソフトウェアで、すべてのユーザワークステーションおよび管理者アクティビティを、ログオン時からログオフ時まで監視できます。20:1のデータ圧縮によりストレージコストを軽減し、Windows、UNIX/Linuxサーバ、データベース、アプリケーション、およびネットワークデバイスからの数年分のイベントログを保存できます。InTrustのリアルタイムログ監視およびアラート生成により、疑わしいアクティビティに自動的に対応できるため、脅威に速やかに対応できます。 07:08

07:08

20:1

データ圧縮

60,000

イベント/秒

60%

ストレージコスト削減

その他の機能

ユーザ・ワークステーション・ログの監視

ユーザおよび管理者がログオンしてからログオフするまでに行われるすべてのアクティビティを監視して、pass-the-hash、フィッシング、またはランサムウェアなどの最新のサイバー攻撃からワークステーションを保護します。アクションを実行したユーザ、アクションの具体的な内容、アクションの対象となったサーバ、アクションが実行されたワークステーションなど、ユーザのアクセスに関する重要な詳細情報をすべて収集し、保存します。

優れた拡張性

1台のInTrustサーバで、イベントログを書き込む10,000個またはそれ以上のエージェントの場合に最大で毎秒60,000件のイベントを同時に処理できるため、効率性と拡張性が向上し、ハードウェアコストが著しく削減されます。また、さらに容量が必要な大規模エンタープライズ組織の場合は、InTrustサーバをもう1台追加してワークロードを分割できます。拡張性は事実上、無制限です。

IT Security Searchによる状況分析の強化

すべてのQuestセキュリティおよびコンプライアンスソリューションから得られる貴重な状況分析を1ヶ所で利用できます。IT Security Searchを使用すると、InTrust、Change Auditor、Enterprise Reporter、Recovery Manager for AD、およびActive RolesからのデータをGoogleのような応答の速いIT検索エンジンに関連付けることによって、セキュリティインシデントへの迅速な対応とフォレンジック分析を行うことができます。ユーザの資格とアクティビティ、イベントのトレンド、不審なパターンなど、さまざまなデータを豊富な可視化機能やイベントタイムラインを使用して簡単に分析できます。

ベスト・プラクティス・レポートの自動作成

調査内容を、HTML、XML、PDF、CSV、TXTだけでなく、Microsoft Word、Visio、Excel形式などの複数のレポート形式に簡単に変換できます。レポートのスケジュールを決定して、チーム間の配信を自動化するか、または事前に定義された組み込みイベントログ機能付きベスト・プラクティス・レポートの広範なライブラリから選択することができます。データのインポートおよび統合ワークフローでは、データのサブセットをSQL Serverに自動的に転送してさらに高度な分析を行うこともできます。

ログの改ざん防止

作成されたログの複製をキャッシュする場所を各リモートサーバに作成して、イベント・ログ・データの改ざんや破壊から保護します。

仕様

- x64

InTrust Deployment Manager、InTrust Server、InTrust Repository Viewerというコンポーネントが、デフォルトでインストールされています。インストールする個々のコンポーネントの選択をカスタマイズする場合は、必要なコンポーネントの要件について、ダウンロードした製品に付属する「InTrust System Requirements(「InTrustのシステム要件)」文書で確認してください。デフォルトの選択を使用する場合、複合要件は以下のようになります。

アーキテクチャ- オペレーティングシステム

- Microsoft Windows Server 2019

- Microsoft Windows Server 2016

- Microsoft Windows Server 2012 R2

- Microsoft Windows Server 2012

- CPU

少なくとも4コア(例えば、評価目的の場合)

実用としては、少なくとも8コアが推奨されています。

- メモリ

少なくとも4 GB(例えば、評価目的の場合)

実用としては、少なくとも8 GBが推奨されています。*

- その他のソフトウェアとサービス

- 最新の更新プログラムをすべてインストールしたMicrosoft .NET Framework 4.6.2以降

- Microsoft SQL Server Native Client 11.0.6538.0以降(クライアントのバージョン11.0.6538.0再配布可能パッケージはInTrustディストリビューションに含まれています)。重要: 事前に必要なクライアントのバージョンをインストールしてから、InTrustをインストールします。

- 仮想環境

InTrustを仮想マシンに導入する場合、前述のCPUおよびメモリの要件を必ず満たし、仮想マシンのホストに過剰な負荷がかからないようにしてください。

- 設定データベースの場合:

- Microsoft SQL Server 2019

- Microsoft SQL Server 2017

- Microsoft SQL Server 2016

- Microsoft SQL Server 2014

- Microsoft SQL Server 2012